“시스템을 세우면 인생이 단순해진다.

그리고 단순해질수록, 진짜 중요한 것들이 보인다.”

itcontainer.co.kr | Tech & Investment

-

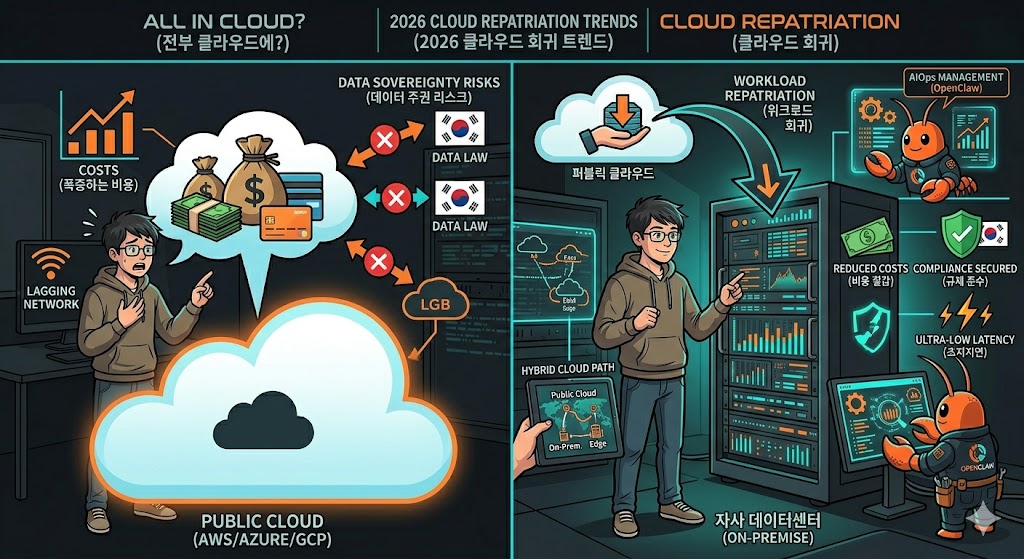

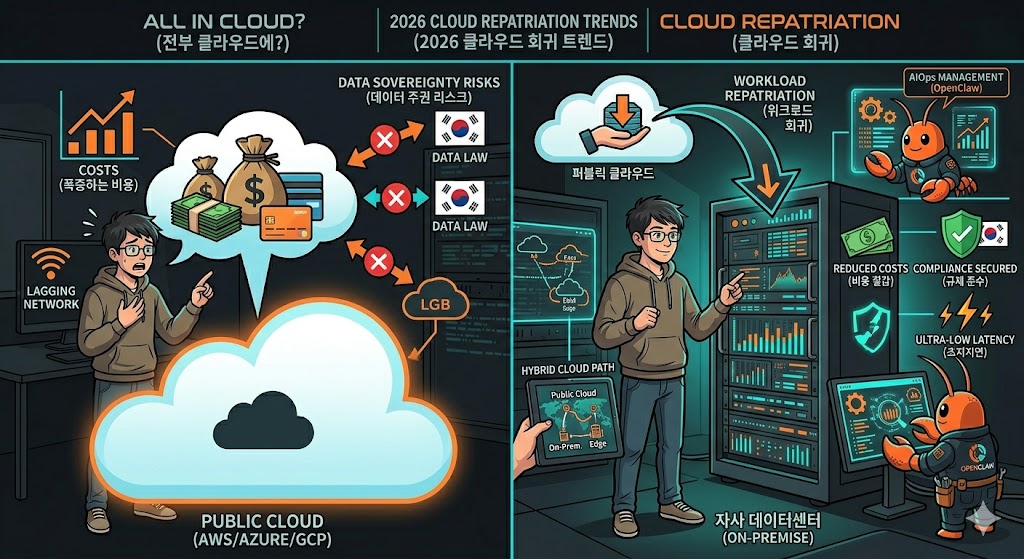

클라우드에 올렸던 것들을 다시 내리는 기업들

클라우드에 올렸던 것들을 다시 내리는 기업들 — 2026 클라우드 회귀 현상의 실체 | IT Container 2026 인프라 트렌드 클라우드에 올렸던 것들을 다시 내리는…

-

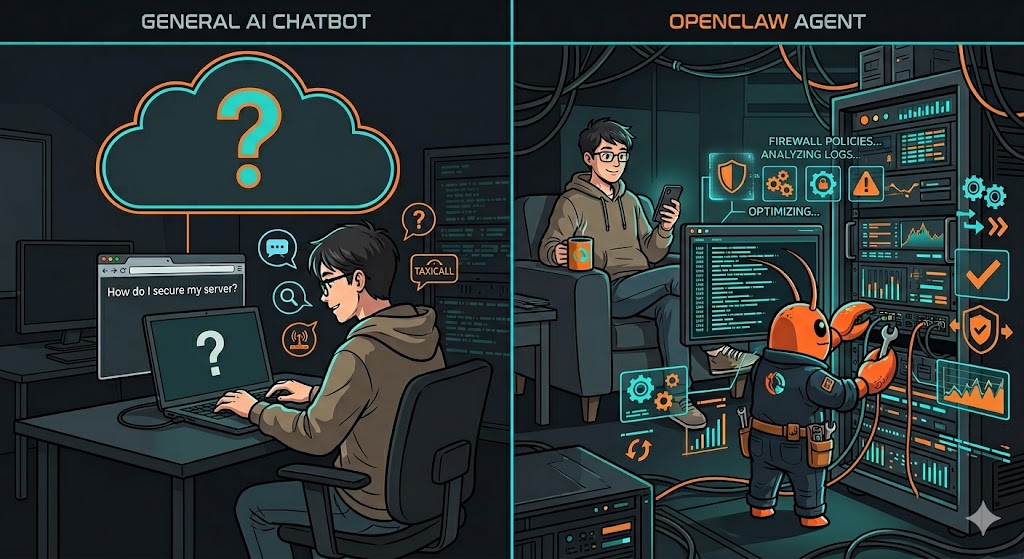

ChatGPT와 OpenClaw는 무엇이 다른가

OpenClaw 시리즈 #1 — AI 에이전트가 내 서버에 상주한다는 것의 의미 | IT Container OpenClaw 실전 도입기 시리즈 AI 에이전트가 내 서버에 상주한다는…

-

미니PC 서버, 소비전력 절약— R7-7840HS ryzenadj 15W 세팅

미니PC 서버, 소비전력 절약하기 — R7-7840HS ryzenadj 15W 세팅 실전기 홈서버 인프라 · 전력 최적화 미니PC 서버, 소비전력 절약하기— R7-7840HS ryzenadj 15W 세팅…

-

통신사 유심 해킹 — IMSI·SIM Swapping·다크웹, 내 번호는 안전한가?

SKT 유심 해킹, LGU+ IMSI 설계 결함, KT 해킹 은폐 — 연쇄 보안 사고로 드러난 통신 인프라의 구조적 허점과, 일반 사용자가 지금 당장…

-

정보보안기사 | /etc 디렉토리 설정 파일 정리 — 역할과 관계

🗂️ 정보보안기사 | /etc 디렉토리 설정 파일 정리 — 역할과 관계 passwd · shadow · hosts · xinetd · PAM · rsyslog ·…

-

정보보안기사 | 데몬별 핵심 보안 설정 항목 총정리 (3/4)

🛡️ 정보보안기사 | 데몬별 핵심 보안 설정 항목 총정리 (3/4) SSH · Apache · vsftpd · DNS(BIND) · NFS · Samba · rsync“이…

-

정보보안기사 | 슈퍼서버 xinetd·inetd와 TCP Wrapper 핵심 정리 (2/4)

🔧 정보보안기사 | 슈퍼서버 xinetd·inetd와 TCP Wrapper 핵심 정리 (2/4) inetd.conf 7필드 · xinetd 블록 구조 · only_from/no_access · TCP Wrapper allow→deny 순서…

-

정보보안기사 | 리눅스 서비스 설정 파일 대략적인 구성 (1/4)

🗺️ 정보보안기사 | 리눅스 서비스 설정 파일 대략적인 구성 (1/4) xinetd · inetd.conf · /etc/services · hosts.allow/deny · sshd_config · systemd 유닛까지서비스 설정…

-

DB 이중화 — 스플릿 브레인, 페일오버, 설계 포인트

DB는 서버 한 대의 문제가 아니라, 데이터 일관성의 문제다 AP 서버는 상대적으로 수평 확장이 쉽다. 상태를 잘 분리하면 노드를 늘리기도 쉽고, 특정 노드…

-

AP 서버 이중화와 DB 커넥션 풀링의 핵심

장애를 없애는 게 아니라, 장애를 흡수하는 게 설계다 인프라 운영에서 중요한 건 “장애가 절대 나지 않게 만드는 것”이 아니다. 현실적으로 장애는 언제든 발생한다.…

-

2026 데이터 자본주의와 AI-인간 생태계지배 구조 심층 분석

⚡ Data Capitalism Series — 1편 2026 데이터 자본주의와 AI-인간 생태계지배 구조 심층 분석 AI 인프라·블록체인·CBDC·BCI가 하나의 통제망으로 수렴하는 과정을 분석한다. 데이터 배당·ZKP…

-

클라우드 보안 표준 — CSPM vs CNAPP, 플랫폼 통합의 시대가 온다

⚡ War of Currents Series 클라우드 보안 표준 전쟁CSPM vs CNAPP — 플랫폼 통합의 시대가 온다 성곽 방어 모델의 붕괴부터 Capital One 해킹…

-

정보보안기사 | 정보보안 법규 핵심정리(6-2편)

🔐 정보보안기사 | 정보보안 법규 핵심정리(6-2편) 위험 평가(Risk Assessment) 심화 · ISO/IEC 위험 구성요소 관계 · 위험 분석 접근방법 4종(기준선·상세·복합·비정형) · 자산 목록/가치…

-

정보보안기사 | 정보보안 법규 핵심정리(6-1편)

🔐 정보보안기사 | 정보보안 법규 핵심정리(6-1편) 개인정보보호법 제15·17·25·26·34조 핵심 조항 · 유출 통지/신고 요건 · PIA · 가명/익명 처리 · 민감정보 · 고유식별정보…

-

정보보안기사 | 정보보안일반 핵심 정리 (5-2편)

🔐 정보보안기사 | 정보보안일반 핵심 정리 (5-2편) 위험처리 전략 4종(수용·감소·전가·회피) · DoA · ISO 31000 · ISO/IEC 27005 · 보호대책 3유형 · 예방/탐지/교정…

-

정보보안기사 | 정보보안일반 핵심 정리 (5-1편)

🔐 정보보안기사 | 정보보안일반 핵심 정리 (5-1편) 정보보호 서비스(무결성·인증성·기밀성) · 접근통제 3종(RBAC·MAC·DAC) · BLP/Biba/Clark-Wilson/Chinese Wall · 전자서명 5대 요구조건 · PKI(CA·RA·CRL·OCSP) · AES…

-

정보보안기사 | 침해사고분석대응 핵심 정리 (4-4편)

🔍 정보보안기사 | 침해사고분석대응 핵심 정리 (4-4편) ESIEM · CTI · Fuzzing · Tripwire vs Nessus · CVSS · Backdoor · /proc ·…